Professional Documents

Culture Documents

Silo - Tips - Fundamentos de Ethical Hacking Exin Guia de Preparaao

Silo - Tips - Fundamentos de Ethical Hacking Exin Guia de Preparaao

Uploaded by

Igor GledsonOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Silo - Tips - Fundamentos de Ethical Hacking Exin Guia de Preparaao

Silo - Tips - Fundamentos de Ethical Hacking Exin Guia de Preparaao

Uploaded by

Igor GledsonCopyright:

Available Formats

Fundamentos de

Ethical Hacking EXIN

Guia de Preparação

Edição Junho 2016

Copyright © 2016 EXIN

All rights reserved. No part of this publication may be published, reproduced, copied or stored in a data processing system or

circulated in any form by print, photo print, microfilm or any other means without written permission by EXIN.

Guia de Preparação Fundamentos de Ethical Hacking EXIN (EHF.PR) 2

Conteúdo

1. Visão geral 4

2. Requisitos do exame 6

3. Lista de conceitos básicos 9

4. Literatura do exame 12

Guia de Preparação Fundamentos de Ethical Hacking EXIN (EHF.PR) 3

1. Visão geral

Fundamentos de Ethical Hacking EXIN (EHF.PR)

Resumo

A tecnologia da atualidade está se movendo rapidamente e mudando a forma de fazermos

negócios. Por padrão, as empresas digitalizam todas as informações, armazenam seus dados

na nuvem e usam software de código aberto. Isso levanta questões de segurança de

informações relacionadas com a infraestrutura da rede e do sistema.

O propósito do Ethical Hacking é o de avaliar, de maneira legal, a segurança de um sistema

ou rede de computador por meio da descoberta e exploração das vulnerabilidades.

O módulo Fundamentos de Ethical Hacking EXIN abrange as etapas básicas do Ethical

Hacking: coleta de itens de inteligência, varredura de redes/sistemas de computador e

invasão de sistemas.

Os candidatos deverão estar muito conscientes da diferença entre o hacking legal e ilegal,

bem como das consequências de seu uso indevido.

Mais detalhadamente, o candidato desenvolverá uma compreensão dos seguintes tópicos:

Detecção de rede (coleta de informações a partir do tráfego de rede)

Cracking (Quebra de códigos) de uma chave WEP e WPA(2) a partir de uma rede

sem fio

Varredura da vulnerabilidade da rede

Invasão básica em sistemas de computador

Cracking de senhas

Hackeamento baseado na web, contendo Injeções SQL (SQLi), Scripts Cruzados

entre Sites (XSS), Inclusões de Arquivos Remotos (RFI)

O exame da Fundação de Ethical Hacking EXIN testa o conhecimento do candidato em:

fundamentos de Ethical Hacking e

a prática de Ethical Hacking

Público alvo

Esta certificação destina-se a agentes de segurança, arquitetos de rede, administradores de

rede, auditores de segurança, profissionais de segurança, programadores de computador e

especialistas em redes, gerentes que trabalham na área de Ethical Hacking e qualquer

pessoa interessada em melhorar e/ou testar a segurança de uma infraestrutura de TI. O

módulo destina-se também a hackers éticos (iniciantes), que querem obter certificação e

verificar seus conhecimentos.

Pré-requisito(s)

Nenhum. No entanto, recomenda-se enfaticamente um treinamento em Fundamentos de

Ethical Hacking e conhecimento de Linux.

Tipo do exame

Questões de múltipla escolha realizadas online pelo computador ou impressas em papel.

Indicação de tempo de estudo

60 horas, dependendo do conhecimento pré-existente.

Guia de Preparação Fundamentos de Ethical Hacking EXIN (EHF.PR) 4

Exercício(s) prático(s)

Não se aplica.

Tempo permitido para o exame

60 minutos

Detalhes do exame

Número de questões: 40

Índice mínimo para aprovação: 65% (26 de 40)

Permitido consultas de livros/notas: Não

Permitido utilizar equipamentos eletrônicos: Não

Simulados

Você pode realizar o download do simulado do exame, que contém exemplos de questões em

www.exin.com

Treinamento

Tamanho do grupo

Número máximo de 12 participantes. Este limite não se aplica aos treinamentos online.

Horas de contato

A carga horária mínima para este treinamento é de 16 horas. Isto inclui trabalhos em grupo,

preparação para o exame e pausas curtas. Esta carga horária não inclui trabalhos extra aula,

logística de preparação para o exame e pausas para almoço.

Provedores de treinamento

Você pode encontrar a lista dos nossos provedores de treinamento:

www.exin.com

Guia de Preparação Fundamentos de Ethical Hacking EXIN (EHF.PR) 5

2. Requisitos do exame

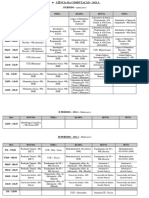

Os Requisitos do Exame estão listados nas especificações do exame. A tabela a seguir lista

os tópicos do módulo (Requisitos do Exame). O peso para os diferentes tópicos do exame

está expresso como um percentual do total.

Requisitos

Exam Especificações do exame Peso (%)

do exame

1. Introdução ao Ethical Hacking 15%

1.1 A Ética hacker

1.2 Princípios básicos

2. Detecção de rede 10%

2.1 Ferramentas

2.2 Extração de informações

3. Hackeamento de redes sem fio 10%

3.1 Preparação

3.2 Aircrack-NG

4. Invasão no sistema 35%

4.1 Coleta de Informações

4.2 Ferramentas de software (Nmap, Metasploit)

4.3 Impressões digitais e vulnerabilidades

4.4 Exploração e pós-exploração

5. Hackeamento baseado na web 30%

5.1 Ataques a bancos de dados

5.2 Ataques ao cliente

5.3 Ataques ao servidor

Total 100%

Guia de Preparação Fundamentos de Ethical Hacking EXIN (EHF.PR) 6

Especificações do exame

1. Introdução ao Ethical Hacking 15%

1.1 Ética hacker

1.1.1 O candidato compreende as implicações jurídicas do hacking.

1.1.2 O candidato pode descrever diferentes tipos de hackers.

1.2 Princípios básicos

1.2.1 O candidato sabe a diferença entre o teste white box (caixa branca)

e o black box (caixa preta).

1.2.2 O candidato pode descrever as diferentes fases no processo de

hacking.

2. Detecção de rede 10%

2.1 Ferramentas

2.1.1 O candidato conhece os diferentes tipos de ferramentas de

Detecção de Rede.

2.1.2 O candidato sabe usar as ferramentas mais comuns de Detecção

de Rede.

2.2 Extração de informações

2.2.1 O candidato sabe a função dos cabeçalhos HTTP.

2.2.2 O candidato pode extrair informações dos cabeçalhos HTTP.

3. Hacking de redes sem fio 10%

3.1 Preparação

3.1.1 O candidato pode encontrar informações sobre seu próprio

adaptador de rede.

3.2 Aircrack-NG

3.2.1 O candidato sabe explicar o Airodump-NG.

3.2.2 O candidato conhece os diferentes tipos de funções de ferramentas

no Aircrack.

3.2.3 O candidato sabe o que ESSID&BSSID significa.

Guia de Preparação Fundamentos de Ethical Hacking EXIN (EHF.PR) 7

4. Invasão no sistema 35%

4.1 Coleta de Informações

4.1.1 O candidato sabe encontrar informações sobre um alvo on-line.

4.1.2 O candidato sabe encontrar informações sobre um alvo dentro de

uma rede.

4.2 Ferramentas de software (Nmap, Metasploit)

4.2.1 O candidato é capaz de analisar um alvo.

4.2.2 O candidato sabe como combinar as ferramentas.

4.3 Impressões digitais e vulnerabilidades

4.3.1 O candidato sabe encontrar vulnerabilidades com base nos

resultados de uma varredura.

4.3.2 O candidato sabe realizar a coleta manual de impressões digitais.

4.4 Exploração e pós-exploração

4.4.1 O candidato sabe explorar uma vulnerabilidade com o Metasploit.

4.4.2 O candidato sabe extrair informações do sistema após a

exploração.

5. Hacking baseado na web 30%

5.1 Ataques a bancos de dados

5.1.1 O candidato conhece os passos para testar as vulnerabilidades

de SQLi.

5.1.2 O candidato sabe explicar como extrair dados com a SQLi.

5.1.3 O candidato conhece as seguintes funções: CONCAT,

LOAD_FILE, UNION, SELECT, @@version, ORDER BY, LIMIT

5.2 Ataques ao cliente

5.2.1 O candidato sabe criar uma PoC (Prova de Conceito) de XSS.

5.2.2 O candidato conhece os conceitos básicos de sequestro de

sessão i/c/w XSS.

5.2.3 O candidato sabe evitar os filtros básicos de XSS.

5.3 Ataques ao servidor

5.3.1 O candidato sabe como um RFI é executado.

5.3.2 O candidato conhece as funcionalidades básicas dos shells php,

como r57 e c99.

5.3.3 O candidato sabe a diferença entre os shells connect Bind & Back

e o que eles fazem.

Guia de Preparação Fundamentos de Ethical Hacking EXIN (EHF.PR) 8

3. Lista de conceitos básicos

Este capítulo contém os termos com que os candidatos devem se familiarizar.

Por favor, note que o conhecimento destes termos de maneira independente não é suficiente

para o exame; O candidato deve compreender os conceitos e estar apto a fornecer exemplos.

Os termos são listados na ordem alfabética. Para os conceitos cuja abreviatura e nomes

completos são incluídos na lista, ambos podem ser examinados separadamente.

English Brazilian Portuguese

@@ version @@ version

+x eXecute +x eXecute

Aircrack-ng Aircrack-ng

Aireplay-ng Aireplay-ng

Airodump-ng Airodump-ng

arpspoof arpspoof

BackTrack BackTrack

Bind & Back (Reverse) connect shells Shells connect Bind & Back (Reverse)

Black box testing Testes black box

BSSID & ESSID BSSID & ESSID

Command line Interface (CLI) Interface de linha de comandos (CLI)

CONCAT CONCAT

Cross-Site Scripting (XSS) Scripts Cruzados entre Sites (XSS)

Discovery and Basic Configuration Protocol Descoberta e Protocolo de Configuração Bá

(DCP) sica (DCP)

Default Gateway Gateway Padrão

Defense-in Depth Defesa em Profundidade

Dynamic Host Configuration Protocol Protocolo de Configuração de Host

(DHCP) Dinâmico (DHCP)

Domain Name System (DNS) Sistema de Nomes de Domínios (DNS)

Fingerprinting Impressões digitais

FTP server Servidor FTP

Graphical User Interface (GUI) Interface Gráfica do Usuário (GUI)

Hackers Hackers

o Black hat hackers o Hackers black hat (chapéu preto)

Guia de Preparação Fundamentos de Ethical Hacking EXIN (EHF.PR) 9

o Grey hat hackers o Hackers grey hat (chapéu cinza)

o Hacktivists o Hacktivistas

o White hat hackers o Hackers white hat (chapéu branco)

Hashdump Hashdump

Honeypot Evasion Evasão de honeypot

Horizontal privilege escalation Escalonamento horizontal de privilégios

HTTP HTTP

IDS Evasion Evasão de IDS

ipconfig /all ipconfig /all

iwconfig iwconfig

John The Ripper (JTR) John The Ripper (JTR)

Kali Linux Kali Linux

Keyloggers Keyloggers

Kismet Kismet

Lateral movement Movimento lateral

LIMIT LIMIT

LOAD_FILE LOAD_FILE

Local File Inclusion (LFI) Inclusão de Arquivos Locais (LFI)

Loose Source Routing (LSR) Loose Source Routing (LSR)

MAC address Endereço MAC

Metasploit Metasploit

Meterpreter payload Carga do meterpreter

Nessus Nessus

Netcat Netcat

Network File System (NFS) Network File System (NFS)

Nikto Nikto

Nmap Nmap

Nonce Nonce

ORDER BY ORDER BY

Packet sniffers Detectores de pacotes

Penetration test Teste de Invasão

php-shell php-shell

o c99shell o c99shell

o r57shell o r57shell

Ping Ping

Guia de Preparação Fundamentos de Ethical Hacking EXIN (EHF.PR) 10

Privilege Escalation Exploit / Kernel exploit Exploração de escalonamento de privilégios

/ exploração de kernel

Proof of Concept (PoC) Prova de Conceito (PoC)

Reconnaissance Reconhecimento

Remote File Inclusion (RFI) Inclusão de Arquivos Remotos (RFI)

Scanning Varredura

SELECT SELECT

Session Hijacking Sequestro de sessão

Shell Shell

Spoofing Forjamento

SQL- MySQL SQL- MySQL

SQL injection (SQLi) Injeção SQL (SQLi)

sqlmap Sqlmap

SSH server Servidor SSH

SYN scan Varredura SYN

TCPdump TCPdump

TCP three-way handshake Handshake de três vias TCP

Tshark Tshark

Vertical privilege escalation (or Privilege Escalonamento de privilégios verticais (ou

elevation) elevação de privilégios)

UNION UNION

VNC Injection payload Carga de Injeção VNC

WEP key Chave WEP

White box testing Testes white box

Wireshark Wireshark

WPA2 WPA2

Guia de Preparação Fundamentos de Ethical Hacking EXIN (EHF.PR) 11

4. Literatura do exame

A. Georgia Weidman

Penetration Testing: A Hands-On Introduction to Hacking

ISBN-13: 978-1593275648

Literatura adicional:

B. Stuart Mcclure, Joel Scambray, George Kurtz

Hacking Exposed 7: Network Security Secrets & Solutions (Hacking Exposed: Network

Security Secrets & Solutions)

ISBN-13: 978-0071780285

C. http://eur-lex.europa.eu/legal-content/EN/TXT/PDF/?uri=CELEX:32013L0040&from=EN

D. Prosecuting Computer Crimes Manual

http://www.justice.gov/criminal/cybercrime

Documents and reports - Manuals

Chapter 1

As perguntas do exame baseiam-se na literatura A.

A literatura adicional (B) pode ser lida pelo candidato para que ela obtenha um conhecimento

mais profundo do assunto. C (Legislação da UE) e D (Legislação dos EUA) abrangem as

consequências legais de uso indevido de sistemas de computador e dados de computador.

Guia de Preparação Fundamentos de Ethical Hacking EXIN (EHF.PR) 12

Literatura e especificações do exame

Requisito do Especificação do Literatura

exame exame

1 1.1 National Legislation and Internet

1 1.2 Internet

2 2.1 A Chapter 7

2 2.2 A Chapter 7

3 3.1 A Chapter 15

3 3.2 A Chapter 15

4 4.1 A Chapter 5

4 4.2 A Chapter 5

4 4.3 A Chapter 6

4 4.4 A Chapter 4

5 5.1 A Chapter 14

5 5.2 A Chapter 14

5 5.3 A Chapter 14

Guia de Preparação Fundamentos de Ethical Hacking EXIN (EHF.PR) 13

Contato EXIN

www.exin.com

You might also like

- The Subtle Art of Not Giving a F*ck: A Counterintuitive Approach to Living a Good LifeFrom EverandThe Subtle Art of Not Giving a F*ck: A Counterintuitive Approach to Living a Good LifeRating: 4 out of 5 stars4/5 (5825)

- The Gifts of Imperfection: Let Go of Who You Think You're Supposed to Be and Embrace Who You AreFrom EverandThe Gifts of Imperfection: Let Go of Who You Think You're Supposed to Be and Embrace Who You AreRating: 4 out of 5 stars4/5 (1093)

- Never Split the Difference: Negotiating As If Your Life Depended On ItFrom EverandNever Split the Difference: Negotiating As If Your Life Depended On ItRating: 4.5 out of 5 stars4.5/5 (852)

- Grit: The Power of Passion and PerseveranceFrom EverandGrit: The Power of Passion and PerseveranceRating: 4 out of 5 stars4/5 (590)

- Hidden Figures: The American Dream and the Untold Story of the Black Women Mathematicians Who Helped Win the Space RaceFrom EverandHidden Figures: The American Dream and the Untold Story of the Black Women Mathematicians Who Helped Win the Space RaceRating: 4 out of 5 stars4/5 (903)

- Shoe Dog: A Memoir by the Creator of NikeFrom EverandShoe Dog: A Memoir by the Creator of NikeRating: 4.5 out of 5 stars4.5/5 (541)

- The Hard Thing About Hard Things: Building a Business When There Are No Easy AnswersFrom EverandThe Hard Thing About Hard Things: Building a Business When There Are No Easy AnswersRating: 4.5 out of 5 stars4.5/5 (349)

- Elon Musk: Tesla, SpaceX, and the Quest for a Fantastic FutureFrom EverandElon Musk: Tesla, SpaceX, and the Quest for a Fantastic FutureRating: 4.5 out of 5 stars4.5/5 (474)

- Her Body and Other Parties: StoriesFrom EverandHer Body and Other Parties: StoriesRating: 4 out of 5 stars4/5 (823)

- The Sympathizer: A Novel (Pulitzer Prize for Fiction)From EverandThe Sympathizer: A Novel (Pulitzer Prize for Fiction)Rating: 4.5 out of 5 stars4.5/5 (122)

- The Emperor of All Maladies: A Biography of CancerFrom EverandThe Emperor of All Maladies: A Biography of CancerRating: 4.5 out of 5 stars4.5/5 (271)

- The Little Book of Hygge: Danish Secrets to Happy LivingFrom EverandThe Little Book of Hygge: Danish Secrets to Happy LivingRating: 3.5 out of 5 stars3.5/5 (403)

- The World Is Flat 3.0: A Brief History of the Twenty-first CenturyFrom EverandThe World Is Flat 3.0: A Brief History of the Twenty-first CenturyRating: 3.5 out of 5 stars3.5/5 (2259)

- The Yellow House: A Memoir (2019 National Book Award Winner)From EverandThe Yellow House: A Memoir (2019 National Book Award Winner)Rating: 4 out of 5 stars4/5 (98)

- Devil in the Grove: Thurgood Marshall, the Groveland Boys, and the Dawn of a New AmericaFrom EverandDevil in the Grove: Thurgood Marshall, the Groveland Boys, and the Dawn of a New AmericaRating: 4.5 out of 5 stars4.5/5 (266)

- A Heartbreaking Work Of Staggering Genius: A Memoir Based on a True StoryFrom EverandA Heartbreaking Work Of Staggering Genius: A Memoir Based on a True StoryRating: 3.5 out of 5 stars3.5/5 (231)

- Team of Rivals: The Political Genius of Abraham LincolnFrom EverandTeam of Rivals: The Political Genius of Abraham LincolnRating: 4.5 out of 5 stars4.5/5 (234)

- On Fire: The (Burning) Case for a Green New DealFrom EverandOn Fire: The (Burning) Case for a Green New DealRating: 4 out of 5 stars4/5 (74)

- The Unwinding: An Inner History of the New AmericaFrom EverandThe Unwinding: An Inner History of the New AmericaRating: 4 out of 5 stars4/5 (45)

- Planilhas Plano Financeiro EmpreendedorismoDocument20 pagesPlanilhas Plano Financeiro EmpreendedorismoIgor GledsonNo ratings yet

- Velocidade Vs CustoDocument13 pagesVelocidade Vs CustoIgor GledsonNo ratings yet

- Horário 2024.1 - OkDocument5 pagesHorário 2024.1 - OkIgor GledsonNo ratings yet

- Prova InglêsDocument3 pagesProva InglêsIgor GledsonNo ratings yet

- Edital Do Processo Seletivo de Admissão Ao Curso de Adaptação para Aquaviário Caaq-Cts Areia Branca 2024Document18 pagesEdital Do Processo Seletivo de Admissão Ao Curso de Adaptação para Aquaviário Caaq-Cts Areia Branca 2024Igor GledsonNo ratings yet

- Edital #06-2023 Neel - Matrículas Semestre 2023.2Document9 pagesEdital #06-2023 Neel - Matrículas Semestre 2023.2Igor GledsonNo ratings yet

- Full Smolov Program: Fill in Light Grey Boxes 1RMDocument4 pagesFull Smolov Program: Fill in Light Grey Boxes 1RMAlek NakonechniyNo ratings yet

- SIGAA - Sistema Integrado de Gestão de Atividades Acadêmicas1Document1 pageSIGAA - Sistema Integrado de Gestão de Atividades Acadêmicas1Igor GledsonNo ratings yet

- Horário Comput. - 2023.2 - OkDocument5 pagesHorário Comput. - 2023.2 - OkIgor GledsonNo ratings yet

- Planilhas Plano Financeiro EmpreendedorismoDocument20 pagesPlanilhas Plano Financeiro EmpreendedorismoIgor GledsonNo ratings yet

- ded0d12b9d0b30a0c4eaf2f811fb142eDocument1 pageded0d12b9d0b30a0c4eaf2f811fb142eIgor GledsonNo ratings yet

- Sistema Integrado de Gestão de Atividades Acadêmicas 2Document1 pageSistema Integrado de Gestão de Atividades Acadêmicas 2Igor GledsonNo ratings yet

- SEI - SEARH - 22445073 - Memorando-CircularDocument1 pageSEI - SEARH - 22445073 - Memorando-CircularIgor GledsonNo ratings yet

- MULTIPLEXAÇÃODocument35 pagesMULTIPLEXAÇÃOIgor GledsonNo ratings yet

- Para Tanto, Utilize A Opção Da Impressão de Seu DispositivoDocument1 pagePara Tanto, Utilize A Opção Da Impressão de Seu DispositivoIgor GledsonNo ratings yet

- Compressão de Dados e Compreensão FísicaDocument15 pagesCompressão de Dados e Compreensão FísicaIgor GledsonNo ratings yet

- Living Collection TricksDocument13 pagesLiving Collection TricksIgor GledsonNo ratings yet

- DM A ADPCMDocument11 pagesDM A ADPCMIgor GledsonNo ratings yet

- FluxogramaDocument1 pageFluxogramaIgor GledsonNo ratings yet

- Periodização Do Treinamento e o Aumento Da Força Máxima em Atletas Praticantes de Powerlifting Levantamento de ForçaDocument1 pagePeriodização Do Treinamento e o Aumento Da Força Máxima em Atletas Praticantes de Powerlifting Levantamento de ForçaIgor GledsonNo ratings yet

- Cap 4 Caminho de Dados e ControleDocument62 pagesCap 4 Caminho de Dados e ControleIgor GledsonNo ratings yet